Sikkerhedsprotokollerne for plugins og CMS

Fokus 3: Plugin- og CMS-sikkerhedsprotokoller

I den indsigt, som vi har offentliggjort i de seneste uger, har vi fokuseret på nogle af de vigtigste aspekter vedrørende sikkerheden på et websted, en e-handel eller en blog. Mellem disse lad os huske f.eks. hosting af et websted, en fundamental variabel for at sikre, at systemet fungerer perfekt 24 timer i døgnet. Men som det ofte sker på nettet, kan det komplette billede kun opnås ved at sammensætte flere brikker af puslespillet, så det er ikke nok at stoppe ved blot hosting eller blot almindelig vedligeholdelse. Der er andre faktorer, der bestemmer sikkerheden på et websted, og blandt disse skal vi inkludere protokollerne for plugins og platforme i Content Management System, fra WordPress til Joomla!. Plugins og CMS kan faktisk blive porten til angreb og malware, med åbenlyse negative konsekvenser i form af webstedseffektivitet og datatab. Så lad os se, hvordan man forhindrer disse scenarier, og før det, hvad er den bedste praksis at implementere.

HVAD ER PLUGINS, OG HVILKE FARER DE UDSÆTTER DIT WEBSTED FOR

Plugin-markedet har i de seneste år oplevet et imponerende boom, takket være den offentlige påskønnelse og den fortrolighed, som mange brugere har opnået med disse integrationer. Et enkelt klik og plugin'et er installeret og aktivt, klar til at udvide og udvide hjemmesidens operationelle muligheder. Fra nyhedsbrevet til banneret med samtykke til databehandling, fra kloning af indhold til optimering af billeder, er der hundreder og hundredvis af plugins til enhver form for behov. Det er de samme virksomheder og de samme software- og computerprogramudviklere, der gør funktionerne i deres produkter tilgængelige også i plugin-format. Dette giver brugere, selv de mindst erfarne, mulighed for at implementere programmet fra CMS-administrationspanelet, for eksempel for at sælge et produkt online.

Kort sagt, Fordelene ved plugins er mange, til det punkt at gøre disse værktøjer næsten uundværlige. Men ved siden af fordelene er der stadig et problem, som skal forstås og håndteres korrekt: sikkerhed. Af hvilke årsager kan plugins blive en fare for dit digitale projekt? Lad os prøve at svare med en kort liste over tilbagevendende tilfælde:

- plugin'et kommer ikke længere opdateret, og dette skaber en fejl, som hackere kan udnytte til deres fordel, ved at "gå ind på" webstedet og indsætte linjer med skadelig kode (for at omdirigere produkter, undersøgelser, for at slette hele sider osv.)

- det originale plugin kommer kopieret og manipuleret, kun for at blive uploadet til et websted oprettet af en cracker med det formål at narre folk til at tro, at de downloader det rigtige plugin. På det tidspunkt risikerer installation af plugin at kompromittere hele webstedet.

- plugin'et kommer slettet fra den officielle mappe, men forbliver installeret på dit websted. Denne eventualitet sker ofte i WordPress, det mest brugte og mest berømte CMS i verden. I en nøddeskal kan teamet bag WordPress beslutte at fjerne et plugin fra den officielle mappe, når det finder inkompatibiliteter eller andre bemærkelsesværdige elementer. På det tidspunkt vil plugin'et ikke længere blive opdateret, og dette vil igen bringe dem i fare, der stadig bruger dette plugin på deres hjemmeside.

SÅDAN ANALYSER DU PLUGINS OG SIKKERHEDSSTANDARDER

Der er flere bedste praksis der kan implementeres for at øge sikkerheden på webstedet uden at give afkald på bekvemmeligheden ved plugins. Selvom der i øjeblikket ikke er nogen universel protokol til udvikling af plugins, som garanterer deres ægthed og kvalitet, er der bestemt ingen mangel på forholdsregler, som vi alle bør følge. Jo flere sikkerheder vi har, jo højere sikkerhedsstandard vil plugin'et være, jo mindre sikkerhed finder vi, jo højere er risikoen for at sænke webstedets immunforsvar, når plugin'et er installeret. L'Analisi skal derfor overveje følgende punkter:

- dato for sidste plugin-opdatering (hvis forældet, øges risikoen, hvis det er nyligt, falder risikoen)

- kompatibilitet med den seneste version af WordPress eller andet CMS

- anmeldelser fra personer, der har downloadet pluginnet

- teknisk dokumentation tilgængelig

- brugerkommentarer og udviklersvar

- officielle hjemmeside for plugin'et eller det firma, der har udviklet det

Det siger sig selv, at et tjek udført med lidt sund fornuft giver dig mulighed for med en vis præcision at forstå, om plugin'et er pålideligt eller ej. Er anmeldelserne negative? Udvikler besvarer ikke spørgsmål? Mangler de nødvendige dokumenter? Var den sidste opdateringsdato et par år siden? Må hellere lade det være...

SIKKERHEDEN I ET INDHOLDSSTYRINGSSYSTEM

Nu hvor vi i detaljer har set kravene til at identificere et sikkert plugin, lad os gå videre til spørgsmålet om Content Management System, dvs. indholdsadministrationssystemet på et websted eller et virtuelt rum (landingsside, forum, blog osv.). Også her ville det ikke kræve en guide, men en hel bog, fordi hvert CMS er forskelligt fra de andre, og der er opnået mere eller mindre høje sikkerhedsstandarder for hvert CMS, afhængigt af den opdatering, der er i brug. Hvis vi for nylig har nået version 5.0 til WordPress, for eksempel til Joomla! vi ligger stadig på 3.9, mens vi for Magento er tæt på 2.4. Advarsel, dette betyder ikke, at sikkerheden er større, hvis versionsnummeret er højere: nogle CMS'er blev simpelthen født senere, så du skal kende udviklingen af hver enkelt godt og fortolke stemningerne i netværket ved at læse, hvad der er skrevet om den seneste opdatering.

Det vil helt klart ikke være på dette alene, at vi vil basere vores forudsigelser. Hvis vi ønsker at opnå det maksimale med hensyn til sikkerhed, vi skal stræbe efter at holde CMS-platformen opdateret til den nyeste version: Jo mere vi bevæger os væk fra den seneste opdatering, desto større er risikoen for webstedets sikkerhed, igen på grund af de huller, der skabes, og som nogen kan glide ind i.

Sådan opdaterer du et CMS uden at tage risici

Opdatering af et CMS er ikke en operation, der skal tackles let, især hvis det er en større udgivelse (såsom den seneste version af WordPress). Den bedste strategi er at sikkerhedskopiere dine data lige før du downloader og installerer den nye version. Dette skyldes, at der kan være en konflikt mellem tema og CMS, eller mellem plugin og CMS, med risiko for at miste indhold, oversættelser, billeder og mere. Til backup-funktionen du Se venligst det foregående kapitel, der er dedikeret til den almindelige og ekstraordinære vedligeholdelse af et websted.

FÆLLES CMS, EJERSTYRING ELLER WYSIWYG SIDER?

Det sidste spørgsmål, som vi ønsker at stille dig inden for sikkerhedsområdet, vedrører forskellen mellem gængse CMS'er (præcis WordPress, Magento, Joomla! og andre), såkaldte proprietære administrationssystemer og websteder af typen "what you see is what you get" (fra Jimdo til Wix via Weebly og andre). Her er en oversigt over sikkerhedstilgangen for hvert alternativ, som afspejlet i vores årtiers erfaring inden for udvikling og vedligeholdelse af websteder.

- Fælles CMS: Som vi har set, ligger ansvaret for at konfigurere et sundt og sikkert miljø i hænderne på teamet, der arbejder med CMS-opdateringer, men også i punktligheden hos dem, der overvåger CMS og plugin-opdateringer.

- Proprietær administration: hvis webstedet er udviklet med platforme eller koder, der ejes af et webbureau eller en webmaster, overgår sikkerheden næsten fuldstændigt til den vagthavende kontaktperson, som skal garantere fuld overholdelse af passende beskyttelsesstandarder.

- Sites What You See Is What You Get: Disse løsninger repræsenterer en krydsning mellem de mest populære CMS og private administrationssystemer, fordi de giver brugeren mulighed for at kontrollere og administrere deres egen side ved blot at trække indholdet ind på siden. Ansvarlige for sikkerheden er i dette tilfælde de virksomheder, der udvikler WYSIWYG-løsninger, men vær forsigtig, for afhængigt af abonnementsplanen kan assistance være tilstrækkelig, god eller næsten helt fraværende.

Vores tredje rate slutter her. Den næste undersøgelse vil fokusere på et meget aktuelt emne: databehandling og personligt ansvar over for brugere, der besøger vores hjemmeside, e-handel eller blog i god tro. Parat? Fortsæt med at følge os, vi ses snart!

Du kan også være interesseret i:

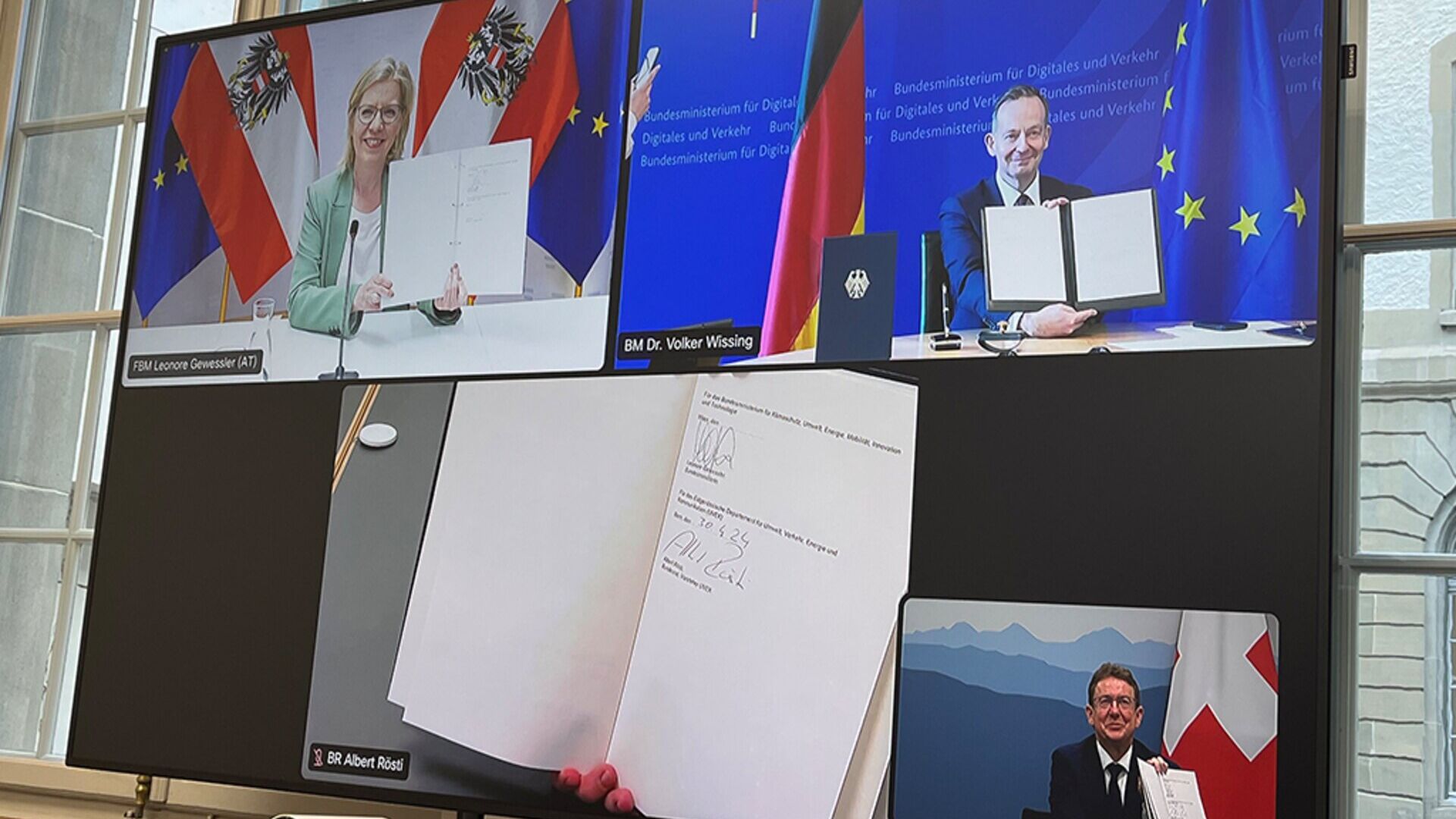

Østrig, Tyskland og Schweiz for "mere innovative" fragtjernbaner

DACH-ministrene Leonore Gewessler, Volker Wissing og Albert Rösti: Introduktionen af digital automatisk parring er et nøgleelement

Overtalelse eller manipulation? Genesis og historisk indvirkning af PR

Sådan fortsætter Public Relations, fra det antikke Grækenlands sofistiske dialog til den nuværende digitale æra, med at tilbyde kontinuerlig innovation

Unge mennesker og kryptovalutaer: hvordan man finder ud af mere om Bitcoin...

At introducere børn til digitale valutaer og Blockchain kan være en spændende bestræbelse på grund af deres affinitet til teknologi og innovation

"Patienten i centrum": et stort håb og et møde i Senatet

Emnet om betydningen af innovation inden for medicinsk udstyr for europæisk sundhedspleje vil blive udforsket den 15. maj i Rom af eksperter og politikere

af Alberto NicoliniRedaktør for districtbiomedicale.it, BioMed News og Radio Pico